[点晴永久免费OA]【已复现】用友U9 Cloud存在远程代码执行漏洞

当前位置:点晴教程→点晴OA办公管理信息系统

→『 经验分享&问题答疑 』

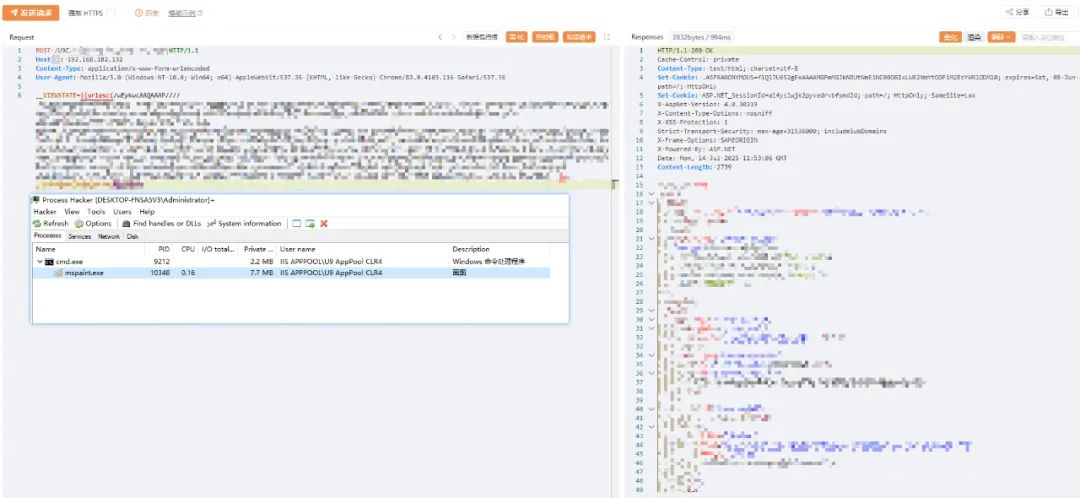

该产品主要使用客户行业分布广泛,漏洞危害性高,建议客户尽快做好自查及防护。 安恒研究院卫兵实验室已复现此漏洞。  漏洞信息 用友U9 cloud是用友网络科技股份有限公司推出的一款面向中型及中大型制造企业的世界级云ERP系统。 漏洞描述 漏洞危害等级:高危 漏洞类型:远程代码执行 影响范围 U9V6.6企业版、U9V6.6标准版 CVSS向量 访问途径(AV):网络 攻击复杂度(AC):低 所需权限(PR):无 用户交互(UI):无 影响范围 (S):不变 机密性影响 (C):高 完整性影响 (l):低 可用性影响 (A):低 修复方案 官方修复方案: 官方已发布修复方案,受影响的用户建议及时安装漏洞补丁,需在升级615补丁之后进行漏洞补丁的升级。 https://security.yonyou.com/#/noticeInfo?id=705 参考资料 https://security.yonyou.com/#/noticeInfo?id=705 产品能力覆盖 产品名称 覆盖补丁包 AiLPHA大数据平台 GoldenEyeIPv6_XXXXX_strategy2.0.XXXXX.250715.1及以上版本 APT攻击预警平台 GoldenEyeIPv6_XXXXX_strategy2.0.XXXXX.250715.1及以上版本 明鉴漏洞扫描系统 V1.3.2284.1924及以上版本 WAF 已支持 玄武盾 已支持 技术支持 如有漏洞相关需求支持请联系400-6059-110获取相关能力支撑。 阅读原文:原文链接 该文章在 2025/7/18 10:56:30 编辑过 |

关键字查询

相关文章

正在查询... |

||||||||||||||||||||||||||||||||||||||||||||||